Frama-Cest l’un d’eux, développé par le CEA-List initialement pour garantir la sûreté d’un système, c’est-à-dire qu’il fasse ce pour quoi il est conçu, et pas autre chose. «

Il y a plus de 10 ans, on parlait de safety (sûreté), se rappelle Florent Kirchner. Puis, on a vu surgir des problèmes de cybersécurité. On se disait "tiens, ici quelqu’un de mal intentionné a les moyens de mettre à mal le produit." Frama-C a suivi cette évolution, c’est aujourd’hui une plateforme de cybersécurité ». Utilisée régulièrement par les laboratoires d’évaluation et livrée aux équipes de validation et de production d’industriels comme Airbus et EDF,

Frama-C a été maintes fois louée pour ses performances. A cinq ans d’intervalle, lors de campagnes d’évaluation menées par le National Institute of Standards and Technology (NIST) américain,

elle a réussi l’intégralité des tests.

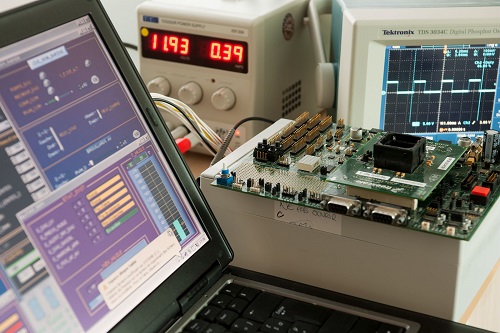

Les techniques d’analyses statiques et dynamiques offertes par Frama-C pour rechercher exhaustivement des vulnérabilités logicielles augmentent significativement la confiance dans la sécurité des programmes. © CEA

Seule candidate au monde à y parvenir en 2014, réitérant l’exploit en 2019, Frama-C est aujourd’hui épaulée par un second logiciel, Binsec, également développé au CEA-List. «

Binsec s’intéresse au code binaire, après qu’il ait été compilé (traduit en liste de 0 et de 1, compréhensible pour la machine). C’est particulièrement utile lorsque l’accès au code source est difficile, comme dans certaines chaînes d’approvisionnement », indique Florent Kirchner. En adjoignant ainsi la capacité de raisonnement de ces plateformes à l’expertise humaine du Cesti, le chef de département du List entrevoit la création d’un « cyber centaure », organisation ultime en matière de cybersécurité. «

Centaure au sens employé par le joueur d’échecs Garry Kasparov, pour qui l’alliance la plus puissante qui soit est celle de l’humain et de la machine ».

Sécuriser les réseaux, l’embarqué et les données

Disposer de plateformes technologiques à l’état de l’art et pouvoir mobiliser des experts capables d’aller du matériel au logiciel est une grande force du CEA, face aux nombreux défis de cybersécurité à relever. », B. Charrat

Bien armés pour mettre à nu les vulnérabilités, les instituts List et Leti du CEA sont également pourvoyeurs de solutions pour sécuriser les systèmes en réseaux, embarqués, ainsi que les données qu’ils manipulent.

Ses partenaires sont des acteurs des industries de la sécurité et de l’automobile, des fournisseurs d’équipements pour la distribution électrique, ou même des acteurs des domaines de l’agroalimentaire et de la santé.

Performances et sûreté de fonctionnement des systèmes embarqués temps-réels avec la méthode de conception PharOS : démonstration sur un calculateur habitacle embarqué automobile bi-cœur. © Philippe Stroppa / CEA (StudioPons)

Selon les attaques à contrer, les technologies inventées par le CEA forment un panel très large. A commencer par la conception de nouvelles fonctions pour sécuriser les circuits intégrés :

- mémoires à effacement rapide

- générateur de nombre aléatoire

- fonction physiquement non clonable.

Elles visent également à assurer la sécurité des réseaux, par exemple avec les dispositifs SigmoIDS et Neon, capables de détecter et de réagir aux intrusions dans les réseaux de type Internet des objets.

Il peut aussi s’agir d’outils comme Cogito ou E-ACSL simplifiant la mise en place de contremesures dans les couches logicielles (outil Cogito) ; ou l’utilisation du crypto-calcul via Cingulata pour sécuriser le traitement des données dans des infrastructures non maîtrisées.

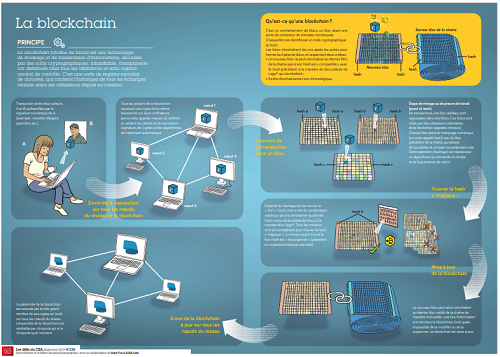

Enfin, l’émergence de technologies de confiance décentralisée, comme par exemple la blockchain, permet de garantir que les données échangées dans des systèmes distribués sont infalsifiables.

Infographie sur la blockchain. © Sylvie Rivière et Aurélien Boudault (Infographie), avec la collaboration de Sara Tucci (CEA-List)

Une remise en question incessante

«Pour mettre à mal un système, trouver une faille suffit. Tandis que pour le sécuriser dans toutes ses dimensions y compris les données qu’il traite, il faut être exhaustif. L’évolution des technologies impose une remise en question incessante. C’est un domaine très dynamique », intervient Jacques Fournier, chef du Laboratoire de sécurité des objets et systèmes physiques (LSOSP) créé en 2016 au sein du CEA-Leti.

Là, ses chercheurs aident les industriels à comprendre d’où viennent les failles et leur propose des solutions de sécurisation. C’est pourquoi le CEA réfléchit à comment sécuriser les processeurs de demain. «Jusqu’alors, les processeurs devaient satisfaire trois problématiques : performance, coût silicium et faible consommation. Nous en anticipons une 4ème, celle de la cybersécurité » décrit Jacques Fournier. Un axe de R&D dynamisé par l’émergence de processeurs open source comme RISC-V, ce qui permet d’en explorer la sécurité intrinsèque. Ainsi que par l’émergence de nouvelles technologies d’IA, tel que l’explique Alexis Olivereau, chef de laboratoire au CEA-List : « L’IA est utilisée pour mieux suivre le comportement du réseau en temps réel et de détecter les violations de sécurité et les attaques. Couplée au SDN, elle permet de réagir aux attaques en reconfigurant automatiquement le réseau. »